|

| |||

|

Разделы

Главная

Сапромат

Моделирование

Взаимодействие

Методы

Инновации

Индукция

Исследования

Факторизация

Частоты

Популярное

Как составляется проект слаботочных сетей?

Как защитить объект?

Слаботочные системы в проекте «Умный дом»

Какой дом надежнее: каркасный или брусовой?

Как правильно создавать слаботочные системы?

Что такое энергоэффективные дома?

|

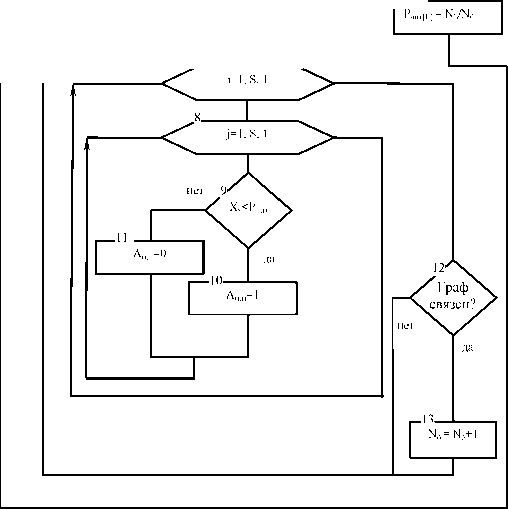

Главная » Алгоритм Алгоритм оценки профиля защиты информации в телекоммуникационных сетях Новиков С.Н. (snovikov@nsk.ru) (1), Киселёв А.А.(1) (1) ГОУ ВПО Сибирский Государственный Университет Телекоммуникаций и Информатики Постановка задачи Введём следующее определение профиля защиты (ПЗ) - это совокупность агентов защиты, расположенных в узлах коммутации, и соединений защиты, организационно реализованных в отдельных выделенных виртуальных каналах. Обозначим ПЗ как следующее множество - совокупность четырех сервисных служб защиты - аутентификации, конфиденциальности, достоверности и контроля доступа, которые и реализуются агентами защиты: ПЗ={GA,Gk,Gд,Gu} , (i) где G,a. [БА (M), ХА] - граф аутентификации, Gr [Sk (M), Хк] - граф конфиденциальности, Gд (M), Хд] - граф достоверности, Git [S]t (M), Хц] - граф контроля доступа, где Si (M) - множество вершин (агентов защиты), Xi; i = А, К, Д, Ц - множество ребер (соединений защиты). Таким образом, что при изменении хотя бы одного из параметров множества, мы соответственно меняется и сам ПЗ. Основная задача данной статьи - разработка методики оценки ПЗ методом статистического моделирования. В качестве критерия оценки ПЗ предлагается использовать вероятность связности графа. В качестве модели структуры сети используем граф G(M,N), где N= n1, n2, .. .,nn -множество вершин, которые сопоставляются с узлами сети, а M=m1, m2,.. .,mm, -множество ребер, которые сопоставляются с линиями связи. Приведем некоторые определение, используемые в дальнейшем для обоснования алгоритма: матрица смежности (Р), полученная в результате объединения инцидентных вершин операция стягивания вершин графа - исключение ребра между заданными вершинами графа ni и nj и превращение этих двух вершин в одну объединенную вершину nij. В общем случае число стягиваемых вершин может быть больше двух [1]. 1. Описание работы предлагаемого алгоритма анализа ПЗ 1-й и 17-й блоки - начало и конец программы соответственно. 2-й блок - а) формирование матрицы смежности, соответствующей общему числу узлов сети (ввод данных вручную): P = ptj nn, где n - размерность матрицы, Pij = 1, если есть ребро, соединяющее узлы ni и nj 0 - в противном случае. б) ввод числа испытаний, необходимых для оценки заданной вероятности надежности каждой из четырех сервисных служб защиты - аутентификации, конфиденциальности, достоверности и контроля доступа. 3-й блок - задание цикла для последовательного выбора одной из четырех сервисных служб защиты. 4-й блок - предварительное обнуление счетчика благоприятных исходов. 5-й блок - задание цикла для проведения испытаний над элементами матрицы Р от 1 до N0 с шагом равным единице. 6-й блок - генерация случайных чисел xy с равномерным законом распределения числа в интервале (0,1) 7-й блок - задание цикла для перебора элементов строк матрицы Ру- от 1 до n с шагом равным единице. 8-й блок - задание цикла для перебора элементов столбцов матрицы Рч- от 1 до n с шагом равным единице. 9-й блок - последовательное сравнение величин исходной матрицы Ру- со значением xy . 10-й блок - присвоение элементу формируемой матрицы А значения о (при невыполнении условия блока 9 считается, что элемент сети Ру ненадежен). 11-й блоки - присвоение элементу формируемой матрицы А значения 1 (при выполнении условия блока 9 считается, что элемент сети Ру- надежен). 12-й блок - проверка сформированной матрицы a=1 а-Л , описывающей граф II 13 II n, n сети, на связность. 13-й блок - увеличение счетчика благоприятных исходов (N6) на 1, при условии связности графа. 14-й блок - определение значения Ринт (что и является оценкой надежности сети: отношение числа благоприятных исходов к общему числу испытаний). 15-й блок - задание цикла для вывода результатов. 16-й блок - вывод результатов оценки для каждой из сервисной службы защиты. 2. Методика сравнения основных типов структур по одной службе защиты ПЗ На сегодняшний день существует большое количество структур сетей, объединяющих множество узлов коммутации (УК), однако среди них можно выделить три большие группы: сетеобразные, древовидные и кольцевые. На основе классификации [2] выборочно исследуем основные типы структур сетей связи и дадим им качественную оценку. Анализ данных структур по критериям капитальных затрат и надежности показывает, что для создания сети с кольцевой структурой капитальные затраты относительно невелики, однако, надежность такой сети также невысокая (при выходе из строя двух соединительных элементов сеть оказывается несвязной); древовидным структурам сетей (звездообразные, линейные и иерархические) присуща отличительная особенность - минимальные капитальные затраты для их создания, но при этом надежность имеет невысокий показатель. Сетеобразные же требуют однозначно больших затрат на их организацию, но и надежность таких сетей в сравнении с древовидными и кольцевыми существенно выше. В свою очередь сетеобразные разделяют на плоские и объемные, последние имеют наибольший показатель надежности, вместе с этим наибольшие материальные затраты. Установим агентов защиты (SAi) в каждом УК, а между каждым агентом защиты установим соединение защиты (СЗ. Оценим упомянутые графы структур методом статистического моделирования, используя программу [3] (по одной службе), позволяющую получить интегральную оценку исследуемых топологий. Устанавливая поочередно значения СЗ от 0 до 1 с шагом 0.1, будем определять для каждого случая надежность сервисной службы защиты для оценки полного профиля. В каждом случае будем проводить 90000 испытаний, что является достаточным для получения достоверных результатов оценки. При условии, что цена каждого СЗ различна, в каждом варианте оценку ПЗ службы защиты необходимо привести к единому коэффициенту, для этого надежность будем делить на его стоимость.  Рк=1Ыи N0; К=1,4 <

> Y=1, N0, 1

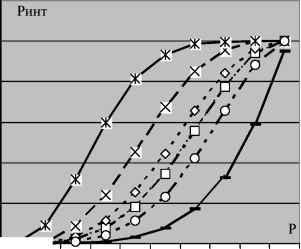

> К=1,4  Ринт[К]   Рис. 1. - Алгоритм анализа профиля защиты Стоимость (С) каждой из анализируемых структур, состоящих из n элементов, будет рассчитываться согласно [4]: с = Z Результаты сводятся в таблицу 1. Графики представлены на рис. 2. Поскольку метод статистического моделирования является эвристическим, необходимо привести оценку погрешностей и указать доверительный интервал. Отметим, что точность искомой величины Рс (вероятность связности сети) существенным образом зависит от количества испытаний N и имеет следующую зависимость[5]: А а А о в л/Nc a-1 в где Аа , А о - абсолютное и относительное значение ошибки; Рс и о - значение искомой величины и среднеквадратическое отклонение от Рс; Р - надежность полученной оценки; tp - функция, обратная нормальной при аргументе ((1+Р)/2), находится по таблице [5], No - число испытаний. Таблица 1 - Зависимость интегральной оценки графа ПЗ от надежности СЗ.

0 +-DH-D 0,1 0,2 0,3 0,4 0,5 0,6 0,7 0,8 0,9 0,99

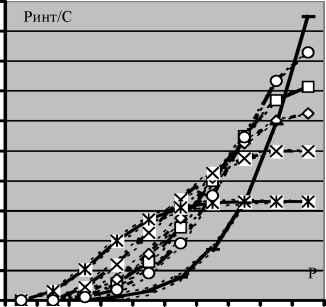

Рис. 2. - График зависимостей интегральной оценки структуры от надежности СЗ Таблица 2- Зависимость интегральной оценки ПЗ от надежности СЗ с учетом его цены

0,2 0,18 0,16 0,14 0,12 0,08 0,06 0,04 0,02 0

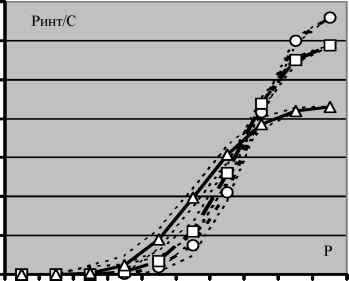

Рис. 3. - График зависимостей интегральной оценки структуры от надежности СЗ с учетом 3. Сравнение структурной надежности регулярных ячеистых структур Выделяются следующие типы ячеистых регулярных структур [2]: - сотовая; - квадратная; - треугольная; Ячеистые структуры имеют относительно равномерное распределение УК по всей площади сети связи. УК имеют связь элементов сети только с небольшим числом других УК, как правило, ближних по расстоянию или имеющих большое тяготение. Из-за наличия большого числа маршрутов между произвольной парой УК ячеистые структуры обладают достаточно высокой структурной надежностью при небольших капитальных затратах. Оценим данные графы структур методом статистического моделирования с помощью программы [3] , аналогично предыдущему пункту. Результаты оценки сведем в таблицу 3, построим график, отражающий зависимость интегральной оценки структуры сети (Ринт) от надежности СЗ (Р) (рис. 4). Таблица 3- Зависимость надежности ПЗ от надежности СЗ

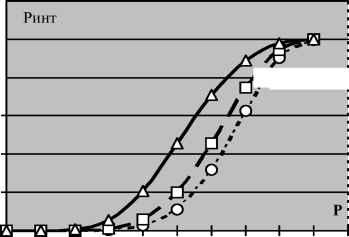

1,2 1 0,8 + 0,6 0,4 0,1 0,2 0,3 0,4 0,5 0,6 0,7 0,8 0,9 0,99 Рис. 4. - График зависимостей интегральной оценки ПЗ от надежности СЗ. Проведем оценку по указанной выше методике. Результаты сведем в таблицу 4 и построим график (рис. 5).

0,07 0,06 0,05 0,04 0,03 0,02 0,01  0,1 0,2 0,3 0,4 0,5 0,6 0,7 0,8 0,9 0,99 - О - Сотовидная -□ - Квадратная .....Доверительный интервал Рис . 5. - График зависимостей интегральной оценки структуры от надежности СЗ с учетом его цены. 4. Выводы 1. Оценка ПЗ должна быть комплексной. Это позволяет полагать, что с увеличением количества вводимых характеристик данная оценка будет более объективной. 2. Чем сложнее профиль, тем выше надежность при одном и том же значении СЗ. 3. Наилучшим профилем является тот, у которого отношение надежности к цене максимальна. 4. В случае, когда пара агентов обеспечивает высокую степень защищенности близкую к единице, наилучшим профилем является профиль: а) с линейной структурой, при сравнении основных структур сетей связи; б) с сотовидной структурой, при сравнении ячеистых структур. 5. При изменении надежности защиты между агентами защиты в пределах 0.8-0.9 наилучшим является профиль: а) с кольцевой структурой (с небольшим преимуществом над квадратной структурой), при сравнении основных структур сетей связи; б) с квадратной структурой, при сравнении ячеистых структур. 6. При изменении надежности защиты между агентами защиты в пределах 0.4-0.8 наилучшим является профиль: а) с полносвязной структурой, при сравнении основных структур сетей связи; б) с треугольной структурой, при сравнении ячеистых структур. Литература 1. Маршрутизация и защита информации на сетевом уровне в мультисервисных сетях связи / Буров А. А., Киселев А. А., Новиков С.Н., Сафонов Е.В, Солонская О.И.. - Новосибирск: 2004.- 224 с. 2. В. С. Гладкий, С. Т. Малиновский, С. Н. Новиков. Оценка структурной надежности методом статистического моделирования. Методическое указание. М., 1987. - 16 с. 3. С.Н. Новиков, Е.В. Сафонов. Методы оценки структурной надежности телекоммуникационных систем. Учебное пособие. Методический комплекс - Новосибирск: 2003.- 44 с. 4. В. И. Нечипоренко. Структурный анализ и методы построения надежных систем. М., Советское радио , 1968. - 256 с. 5. Е. И. Пустыльник. Статистические методы анализа и обработки наблюдений. М., 1968. - 288 с. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

| |||